Kwalifikacja E13 Projektowanie lokalnych sieci komputerowych i administrowanie sieciami

czerwiec 2022

Podsumowanie

0 z 40 pytań ukończone

Pytania:

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

Informacja

Kwalifikacja E.12 – wrzesień 2015

Już ukończyłeś quiz. Nie możesz rozpocząć jeszcze raz.

Zaczynamy... Zaczekaj na załadowanie się testu.

Musisz się zalogować, aby rozpocząć quiz.

Musisz ukończyć następujący quiz, aby rozpocząć ten:

Wyniki

udzielono odpowiedzi dobrze na 0 z 40

Twój czas:

Czas się skończył

Zdobyłeś 0 z 0 punktów, (0)

Kategorie

- Nieskategoryzowany 0%

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

- 25

- 26

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 34

- 35

- 36

- 37

- 38

- 39

- 40

- Udzielono odpowiedzi

- Do sprawdzenia

-

Pytanie 1 z 40

1. Pytanie

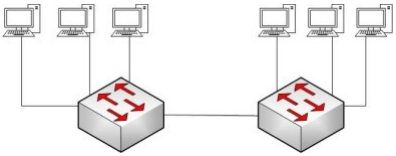

Rysunek przedstawia topologię

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 2 z 40

2. Pytanie

Zgodnie z normą PN-EN 50174 rozplot kabla UTP nie powinien być większy niż

Poprawnie

Niepoprawnie

-

Pytanie 3 z 40

3. Pytanie

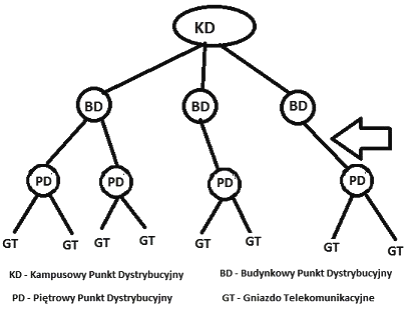

Strzałka na rysunku przedstawiającym schemat systemu sieciowego według normy PN-EN 50173 wskazuje okablowanie

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 4 z 40

4. Pytanie

Zgodnie z normą TIA/EIA-568-B.1 kabel UTP 5e z przeplotem jest tworzony poprzez zamianę ułożenia we wtyczce 8P8C następujących par przewodów (odpowiednio według kolorów):

Poprawnie

Niepoprawnie

-

Pytanie 5 z 40

5. Pytanie

Organizacją publikującą dokumenty RFC (Request For Comments) regulujące rozwój Internetu jest

Poprawnie

Niepoprawnie

-

Pytanie 6 z 40

6. Pytanie

Aby zabezpieczyć komunikację terminalową z serwerem, należy użyć połączenia z wykorzystaniem protokołu

Poprawnie

Niepoprawnie

-

Pytanie 7 z 40

7. Pytanie

W trakcie obserwacji pakietów za pomocą sniffera zauważono, że urządzenia komunikują się na portach 20 oraz 21. Oznacza to, zakładając domyślną konfigurację, że obserwowanym protokołem jest protokół

Poprawnie

Niepoprawnie

-

Pytanie 8 z 40

8. Pytanie

Która z par: protokół – warstwa, w której pracuje protokół, jest poprawnie połączona według modelu TCP/IP?

* Dwie odpowiedzi są poprawne. Zaznacz obie, aby otrzymać punkt.

Poprawnie

Niepoprawnie

-

Pytanie 9 z 40

9. Pytanie

Znak towarowy dla certyfikowanych produktów opartych na standardach IEEE 802.11 to

Poprawnie

Niepoprawnie

-

Pytanie 10 z 40

10. Pytanie

Na przedstawionym rysunku urządzeniem, poprzez które połączone są komputery, jest

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 11 z 40

11. Pytanie

Typ transmisji danych do jednego bądź kilku komputerów w jednej chwili, w której odbiorcy są widziani dla nadawcy jako pojedynczy grupowy odbiorca, to

Poprawnie

Niepoprawnie

-

Pytanie 12 z 40

12. Pytanie

W modelu ISO/OSI protokoły TCP i UDP pracują w warstwie

Poprawnie

Niepoprawnie

-

Pytanie 13 z 40

13. Pytanie

Zestawienie połączenia między dwoma odległymi hostami, za pośrednictwem publicznej sieci, np. Internet, w taki sposób, że węzły tej sieci są przezroczyste dla przesyłanych w ten sposób pakietów, to

Poprawnie

Niepoprawnie

-

Pytanie 14 z 40

14. Pytanie

W trakcie tworzenia projektu sieci komputerowej należy w pierwszej kolejności

Poprawnie

Niepoprawnie

-

Pytanie 15 z 40

15. Pytanie

Urządzeniem, które umożliwia komputerom bezprzewodowy dostęp do przewodowej sieci komputerowej, jest

Poprawnie

Niepoprawnie

-

Pytanie 16 z 40

16. Pytanie

Które urządzenie należy podłączyć do sieci lokalnej w miejscu wskazanym na rysunku, aby komputery miały dostęp do Internetu?

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 17 z 40

17. Pytanie

Który standard specyfikacji IEEE 802.3 należy zastosować w środowisku, w którym występują zakłócenia elektromagnetyczne, jeśli odległość od punktu dystrybucyjnego do punktu abonenckiego wynosi 200 m?

Poprawnie

Niepoprawnie

-

Pytanie 18 z 40

18. Pytanie

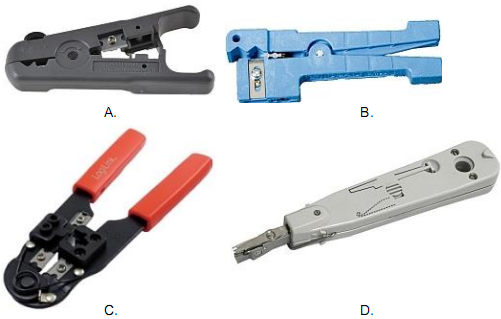

Które urządzenie jest stosowane do mocowania kabla w module Keystone?

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 19 z 40

19. Pytanie

Do której klasy adresów IPv4 należą adresy zawierające najbardziej znaczące dwa bity o wartości 10?

Poprawnie

Niepoprawnie

-

Pytanie 20 z 40

20. Pytanie

Który z adresów jest adresem hosta należącego do sieci 10.128.0.0/10?

Poprawnie

Niepoprawnie

-

Pytanie 21 z 40

21. Pytanie

W adresacji IPv6 typowy podział długości związanej z adresem sieci i identyfikatorem hosta wynosi odpowiednio

Poprawnie

Niepoprawnie

-

Pytanie 22 z 40

22. Pytanie

Pełna postać adresu IPv6 2001:0:db8::1410:80ab to

Poprawnie

Niepoprawnie

-

Pytanie 23 z 40

23. Pytanie

Ile maksymalnie adresów można przydzielić hostom w sieci 10.0.0.0/22?

Poprawnie

Niepoprawnie

-

Pytanie 24 z 40

24. Pytanie

Które polecenie systemu z rodziny Windows pozwala sprawdzić, przechowywane w pamięci podręcznej komputera, zapamiętane tłumaczenia nazw DNS na adresy IP?

Poprawnie

Niepoprawnie

-

Pytanie 25 z 40

25. Pytanie

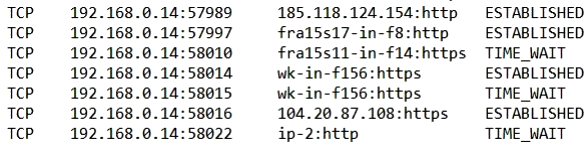

Które z poleceń systemu Windows należy zastosować, aby otrzymać wynik jak na przedstawionym rysunku?

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 26 z 40

26. Pytanie

Aby serwer Windows mógł zarządzać usługami katalogowymi, należy zainstalować

Poprawnie

Niepoprawnie

-

Pytanie 27 z 40

27. Pytanie

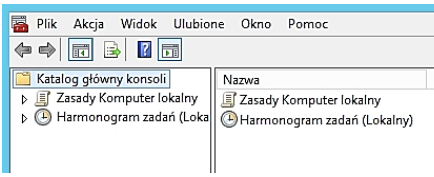

Aby uruchomić konsolę przedstawioną na rysunku, należy wpisać w wierszu poleceń

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 28 z 40

28. Pytanie

Usługa serwerowa, która umożliwia udostępnianie linuksowych usług drukowania oraz serwera plików stacjom roboczym Windows, to

Poprawnie

Niepoprawnie

-

Pytanie 29 z 40

29. Pytanie

Otwarty (Open Source) serwer WWW, dostępny dla wielu systemów operacyjnych, to

Poprawnie

Niepoprawnie

-

Pytanie 30 z 40

30. Pytanie

Oprogramowanie do wirtualizacji dostępne jako rola w systemie Windows Serwer 2012 to

Poprawnie

Niepoprawnie

-

Pytanie 31 z 40

31. Pytanie

Profil użytkownika systemu Windows Serwer, który po wylogowaniu nie zapisuje zmian na serwerze i stacji roboczej oraz jest usuwany pod koniec każdej sesji, to profil

Poprawnie

Niepoprawnie

-

Pytanie 32 z 40

32. Pytanie

Który protokół służy do przesyłania plików na serwer?

Poprawnie

Niepoprawnie

-

Pytanie 33 z 40

33. Pytanie

Protokół, dzięki któremu po połączeniu z serwerem pocztowym transmitowane są na komputer jedynie same nagłówki wiadomości, a transmisja treści oraz załączników następuje dopiero po otwarciu danego listu, to

Poprawnie

Niepoprawnie

-

Pytanie 34 z 40

34. Pytanie

Narzędzie systemów z rodziny Windows stosowane do modyfikowania parametrów pracy interfejsów sieciowych, np. zmiana dynamicznej konfiguracji karty sieciowej na statyczną, to

Poprawnie

Niepoprawnie

-

Pytanie 35 z 40

35. Pytanie

Host automatycznie pobiera adres IP z serwera DHCP. W przypadku gdy serwer DHCP ulegnie uszkodzeniu, karcie sieciowej zostanie przypisany adres IP z zakresu

Poprawnie

Niepoprawnie

-

Pytanie 36 z 40

36. Pytanie

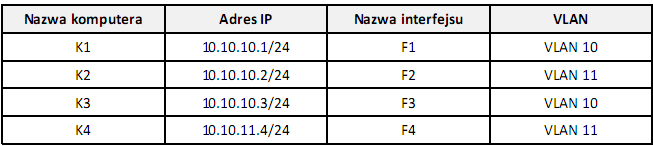

Komputery K1, K2, K3, K4 są podłączone do interfejsów przełącznika przypisanych do VLAN-ów podanych w tabeli. Które komputery mogą się ze sobą komunikować?

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 37 z 40

37. Pytanie

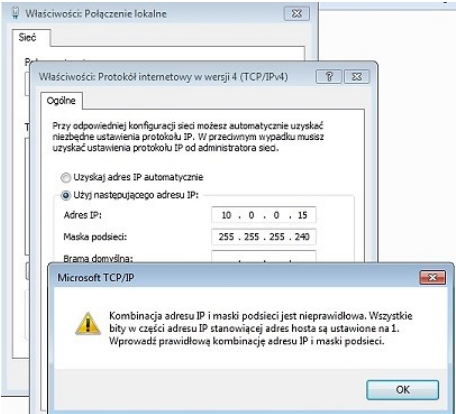

Na rysunku jest przedstawiony komunikat pojawiający się po wpisaniu adresu IP podczas konfiguracji połączenia sieciowego na komputerze. Adres IP wprowadzony przez administratora jest adresem IP

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 38 z 40

38. Pytanie

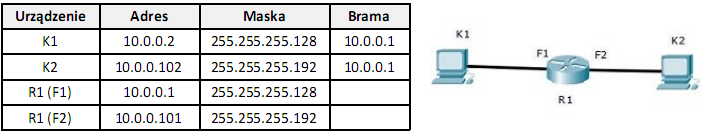

Komputery K1 i K2 nie mogą się komunikować. Adresacja urządzeń jest podana w tabeli. Co należy zmienić, aby przywrócić komunikację w sieci?

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 39 z 40

39. Pytanie

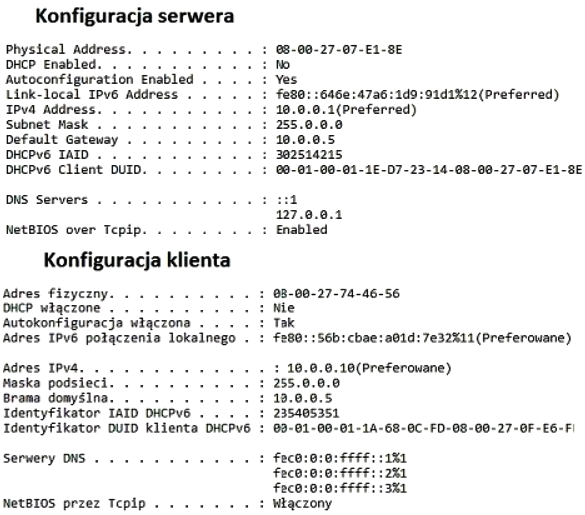

Na podstawie zrzutu ekranu wskaż, który adres należy zmienić w konfiguracji klienta lub serwera, aby komputer można było podłączyć do domeny?

Poprawnie

Poprawnie

Niepoprawnie

-

Pytanie 40 z 40

40. Pytanie

Cytat opisuje atak typu

Dyn, firma, której serwery DNS zaatakowano, przyznała, że część ataku …. nastąpiła za pomocą różnych urządzeń połączonych z siecią. Ekosystem kamer, czujników, kontrolerów nazywany ogólnie “Internetem rzeczy” został użyty przez przestępców jako botnet − sieć maszyn-zombie. Do tej pory taką rolę pełniły głównie komputery.

Poprawnie

Niepoprawnie